گذرگاه سرویس های سازمانی

از جمله اهداف نصب و راه اندازی گذرگاه سرویس های سازمانی:

-

رشد چابکی سازمان با استفاده از یکپارچگی سرویس های نرم افزاری و بانک های اطلاعاتی

-

افزایش امنیت ارتباطات نرم افزاری سازمان

-

مدیریت و مانیتورینگ وب سرویسها و ارتباطات نرم افزاری در سازمان

1.این سیستم براساس سامانه های متن باز پیاده سازی خواهد شد.

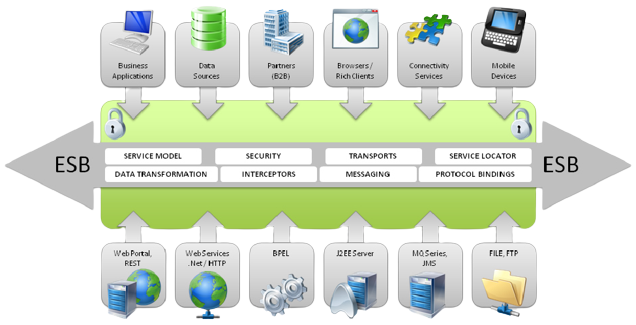

2.معماری ESB شامل تعدادی اصول کلیدی است که چابکی و مقیاسپذیری را فراهم می کند. تمرکز اصلی بر روی یکپارچه سازی سامانهها است که است که آنها را قادر میسازد از طریقی سازگار و قابل مدیریت با یکدیگر ارتباط برقرار کنند.

- مفهوم گذرگاه (busکه باعث جدایی سامانهها از یکدیگر است. این موضوع معمولاً با استفاده از ابزارهای پیغامرسان اجرا میشود.)

- دادههایی که بر روی گذرگاه حرکت میکنند، در یک قالب استاندارد هستند که عموما XML است.

- «مبدل» هایی بین سامانهها و گذرگاه وجود دارد که ارتباط میان این دو را تسهیل میکند.

- مبدل مسئولیت برقراری ارتباط با برنامه و تبدیل اطلاعات روی گذرگاه به قالب قابل قبول برنامه و بالعکس را به عهده دارد. همچنین مبدل میتواند محلی برای فعالیتهای دیگری چون مسیریابی ، پایش، امنیت، و مهار خطاها باشد

چرا ESB؟

در صورت عدم وجود ESB در سازمانها شاهد یک معماری اسپاگتی در ارتباطات نرم افزاری خواهیم بود که امکان مدیریت را بسیار سخت خواهد کرد.

در صورتیکه پس از نصب ESB و استقرار آن در سازمان می توانیم شاهد معماری SOA در ارتباطات سازمانی باشیم.

در صورتیکه پس از نصب ESB و استقرار آن در سازمان می توانیم شاهد معماری SOA در ارتباطات سازمانی باشیم.

- مفهوم گذرگاه (busکه باعث جدایی سامانهها از یکدیگر است. این موضوع معمولاً با استفاده از ابزارهای پیغامرسان اجرا میشود.)

- دادههایی که بر روی گذرگاه حرکت میکنند، در یک قالب استاندارد هستند که عموما XML است.

- «مبدل» هایی بین سامانهها و گذرگاه وجود دارد که ارتباط میان این دو را تسهیل میکند.

- مبدل مسئولیت برقراری ارتباط با برنامه و تبدیل اطلاعات روی گذرگاه به قالب قابل قبول برنامه و بالعکس را به عهده دارد. همچنین مبدل میتواند محلی برای فعالیتهای دیگری چون مسیریابی ، پایش، امنیت، و مهار خطاها باشد

نیازمندی ها و امکانت کلی

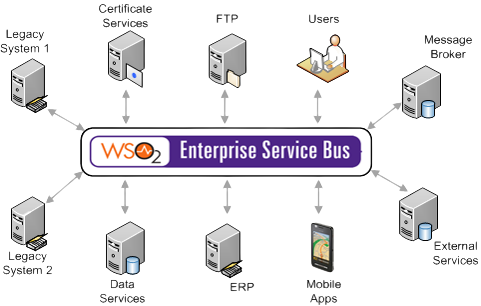

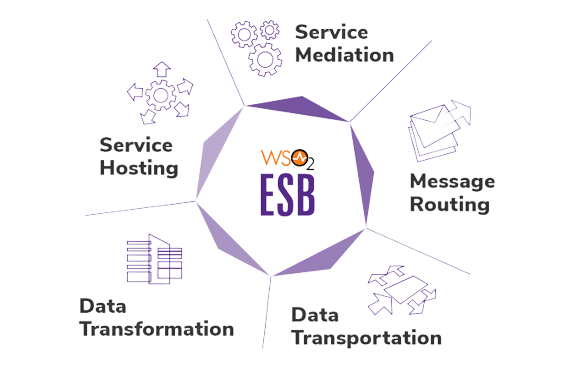

در جریان این پروژه، WSO2 ESB نصب و راه اندازی شده و تا سقف 50 وب سرویس سازمان در آن ثبت خواهد گردید. ثبت وب سرویس بیشتر از این تعداد دارای هیچگونه محدودیت فنی نبوده لیکن می بایست توسط کارشناسان کارفرما انجام پذیرد. در خلال این پروژه اهداف فنی ذیل در سازمان قابل پیاده سازی خواهد بود:

- مجازیسازی سرویس نهایی و امکان جایگزینی سرویس بدون نیاز به تغییر در مصرف کننده ها

- ایجاد دروازه پیغام، دروازه امنیتی، دروازه سرویس و API

- مدیریت امنیت (احراز هویت، مجوزدهی و استحقاق) به صورت متمرکز

- ترکیب یا Orchestration و ارائه چند سرویس در قالب یک سرویس با به کارگیری منطق تعریف شده

- تبدیل قالبها و پروتکلهای پیغامرسانی به یکدیگر

- اعتبارسنجی درخواستها و پاسخ ها

- ذخیره درخواست ها و پاسخ ها به منظور ممیزی

- عدم نیاز به برنامهنویسی با به کارگیری ابزارهای گرافیکی

- ارائه ابزار خاص تحلیل و پایش گذرگاه سرویس سازمانی با داشبوردها و نمودارهای گرافیکی

- ایجاد ارتباط امن و قابل اتکا میان همه انواع سامانهها و برنامهها

- مدیریت شرح و تعریف پیامهاو قالبهای مختلف آنها

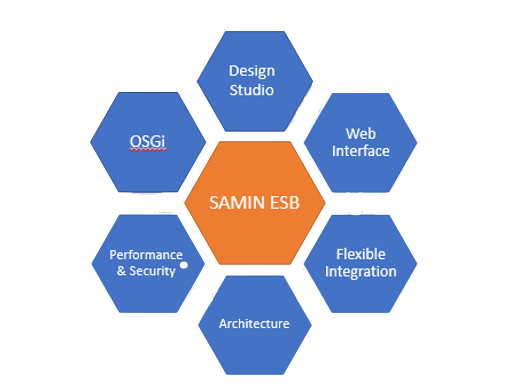

مزیت های SAMIN

- رابط کاربری تحت وب

- کارآیی و امنیت بالا

- توسعه مناسب با OSGi

- محیط طراحی فرآیند در ESB به صورت Drag & Drop

مبتنی بر Eclipse

قابلیت ایجاد خروجی مناسب برای Import در SAIN ESB

امکان استفاده از انواع قابلیت های ESB به صورت Drag & Drop - سازگاری بالا در ارتباط باسامانه های متعدد

- Key Features: Routing

- معماری قدرتمند و انعطاف پذیر

- Key Features: Filtering

مشخصات فنی سامانه

مبتنی WSO2 Micro Integrator 7.0

معماری استقرار سامانه در کنار دیگر سامانه های سازمانی (اختیاری)

سازگاری و همکاری با انواع وب سرویسها شامل .NET WCF

پشتیبانی از XML و وب سرویس ها:

کارایی بالا و فوق العاده با استفاده از non-blocking IO and a streaming XML parsing design

دارای پروتکل های موثر صنعت

معماری استقرار سامانه در کنار دیگر سامانه های سازمانی (اختیاری)

سازگاری و همکاری با انواع وب سرویسها شامل .NET WCF

پشتیبانی از XML و وب سرویس ها:

- SOAP 1.1/SOAP 1.2

- WSDL 1.1/WSDL 2.0

- WS-Addressing (supports dual channel invocation)

- WS-Security with Apache Rampart

- WS-Working with Topics and Events with Apache Savan & WSO2 Eventing

- WS-Policy (supports separate policies for incoming/outgoing messages)

- MTOM/SwA optimizations for binary messages

- XML/HTTP (POX)

- REST formats

- Content based routing

- Service virtualization

- Load balancing

- Fail-over sending

- Protocol switching

- Message transformation

- Logging & monitoring

- Message splitting and aggregation

- Enterprise integration patterns

کارایی بالا و فوق العاده با استفاده از non-blocking IO and a streaming XML parsing design

دارای پروتکل های موثر صنعت

رابط کاربری تحت وب با امکانات متعدد نظیر:

Multi-protocol مانند:

Sequence editor

Proxy Service editor

Inbound Endpoint editor

Endpoint/Local Entry editor

Task scheduler

Built-in registry browser

Predefined security scenarios

User stores

Keystores

Configure data sources

Transport management

Try-It for services

Logs, trace and statistics monitor

Proxy Service editor

Inbound Endpoint editor

Endpoint/Local Entry editor

Task scheduler

Built-in registry browser

Predefined security scenarios

User stores

Keystores

Configure data sources

Transport management

Try-It for services

Logs, trace and statistics monitor

Multi-protocol مانند:

Non-blocking HTTP/S transport

Transactional JMS transport 1.0 and 1.1 with binary, text and SOAP messages over JMS

Apache VFS file transport (for example, S/FTP, File, zip/tar/gz, WebDAV, CIFS, etc.)

Mail transport (POP3, IMAP, SMTP) with multipart content support

AMQP

Financial Information eXchange (FIX)

Hessian binary protocol for web services

Transactional JMS transport 1.0 and 1.1 with binary, text and SOAP messages over JMS

Apache VFS file transport (for example, S/FTP, File, zip/tar/gz, WebDAV, CIFS, etc.)

Mail transport (POP3, IMAP, SMTP) with multipart content support

AMQP

Financial Information eXchange (FIX)

Hessian binary protocol for web services

قابلیت مدیریت سرور و مانیتورینگ سیستم با امکانات متعدد نظیر:

System status

System statistics with graphs

Mediation statistics with graphs

Mediation tracer

SOAP tracer

Logs configuring & monitoring

System statistics with graphs

Mediation statistics with graphs

Mediation tracer

SOAP tracer

Logs configuring & monitoring

قابلیت برنامه ریزی انجام وظایف (Scheduling)

الزامات امنیتی

"منظور از الزامات امنیتی رعایت اصول محرمانگی، صحت و در دسترسپذیری داده ها، اطلاعات و منابع حیاتی کارفرما بعنوان کارفرما میباشد. در این راستا، ضروری است مجری پارامترهای امنیتی ذیل را در تمامی چرخه عمر سیستم (تولید، توسعه و پشتیبانی) در نظر گرفته و به طور مستمر مورد بازبینی و نظارت قرار دهد. در ادامه فعالیتهای لازم جهت نیل به این هدف ارائه شده است."

سیاستهای امنیتی در حوزه نگهداری و مانیتورینگ سرور

سیاستهای امنیتی در حوزه نگهداری و مانیتورینگ سرور

- عدم استفاده از سرورها جهت امور غیر از کارکرد اصلی سامانه شامل :جستجو در اینترنت، اشتراکگذاری، ارسال اطلاعات و آزمون.

- عدم به اشتراکگذاری فایلهای روی سرور و بررسی دورهای این فعالیت.

- كنترل سرویس های فعال و غیرفعالكردن سرویس¬های غیرضروری روی سرورهای تحت پوشش سامانه.

- بروزرسانی سیستمعامل به لحاظ نسخه سیستمعامل و پچها در صورت درخواست کارفرما

- عدم نصب نرمافزارهای غیرضروری روی سرورهای تحت پوشش سامانه

- محدودسازی پورتهای باز سرور بهنحویکه پورتهای سرویسدهنده تنها در اختیار کاربران سامانه قرار گیرد و سایر پورتهای غیرضروری از بیرون دیده نشود.

- تحویل کلیه نامهای کاربری و رمزهای عبور سرور به نماینده کارفرما بصورت محرمانه.

سیاستهای امنیتی در حوزه نگهداری و امنسازی بانکهای اطلاعاتی و برنامههای کاربردی

- مديريت دسترسي كاربران سامانه (كنترل دسترسي بانك اطلاعاتي و برنامه كاربردي)

- تعريف رويههاي پشتيبانگيري دورهاي و کنترل صحت عملكرد نسخههاي پشتيبان. رویه پشتیبانگیری، نحوه بازیابی و محل ذخیرهسازی آن باید به نماینده کارفرما تحویل داده شود. لازم به ذکر است محل ذخیرهسازی فایلهای پشتیبان توسط کارفرما تعیین خواهد شد.

- اعمال كنترلهاي امنيتي در قسمت ورود به برنامه كاربردي شامل کنترل تعداد دفعات تلاش برای ورود، captcha و کنترل تزریق ورودی غیر مجاز.

سیاستهای امنیتی در حوزه پاسخ گوئی به رویدادهای امنیتی

- مجری متعهد است در صورت مشاهده رخداد امنیتی روی سرور، شواهد را به نماینده امنیتی کارفرما نهایتاً ظرف دو روز ارائه و نسبت به امن سازی سرور نهایتاً تا مدت آستانه تحمل قطعي سامانه، اقدام نماید.

- مجری متعهد است در صورت اعلام نیاز کارفرما مبنی بر رخداد امنیتی روی سرور، نسبت به بررسی لاگهای امنیتی و رفع مشکل، اقدام فوری انجام دهد.

سیاستهای امنیتی در حوزه تبادل اطلاعات

- امضای تعهدنامه عدم افشای اطلاعات و ارائه آن به مسئول امور اداری/ مالی سمت کارفرما.

شرح خدمات پشتیبانی

| عنوان |

|---|

| پاسخگويي به کاربر معرفی شده |

نگهداري DB و اجراي وظايف DBA شامل:

|

نگهداري APP شامل:

|

بهروزرساني مستندات سامانه شامل:

|

| تحليل و مديريت نيازمنديهاي اعلام شده از سوي راهبر |

| توسعه سامانه براي پاسخ به نيازمنديهاي کارفرما و بر اساس توافق طرفين |

آموزش سامانه بر اساس توافق طرفین:

|